La seguridad en las TIC comprende el conjunto de medidas que garantizan la protección de la información, aunque también la de las personas que hacen uso de ella con el fin de protegerlas de prácticas como el acoso, la usurpación de la identidad o el robo de la propiedad intelectual.

Las puertas de entrada son múltiples y las amenazas de diversas índoles por lo que, para evitar graves consecuencias, se hace indispensable adoptar medidas proactivas para proteger la seguridad, la privacidad, la confidencialidad y la disponibilidad de los datos.

Por esta razón, vamos a profundizar en algunos aspectos de la seguridad en las TIC además de proporcionarte 7 medidas de seguridad para que la continuidad de tu proyecto no se vea afectada, por ejemplo, por un robo de información o un mal uso de la misma.

¿Qué es la seguridad en las TIC?

La seguridad en las TIC (Tecnologías de la Información y las Comunicaciones) o ciberseguridad hace referencia al conjunto de estrategias, procedimientos y códigos de conducta que tienen por objetivo garantizar la preservación, trazabilidad, disponibilidad, privacidad y confidencialidad de la información almacenada, procesada o transmitida, así como la integridad de los propios sistemas.

La ciberseguridad se articula en torno a 3 ejes:

- La formación de personal experto para la puesta en marcha de una política de protección de la información y de las personas.

- La definición de una estrategia de seguridad adaptada a la actividad de la empresa.

- El uso de las herramientas tecnológicas necesarias para garantizar esta seguridad.

Debes tener presente que el gran impulso de la digitalización y la irrupción de las TIC en todos los ámbitos de la sociedad de la información hace que el volumen de la información que se transmite, se procesa y se almacena sea cada vez mayor multiplicando proporcionalmente las amenazas.

¿Cuáles son las amenazas de las TIC?

De manera general, las principales amenazas de las TIC son:

- El ciberbullying. Acoso en internet, redes sociales, foros, etc.

- El grooming. Chantaje a un menor por parte de un adulto para ganarse su confianza a fin de obtener información personal para chantajearlo posteriormente.

- El sexting. Envío de fotografías o vídeos de corte sexual que pueden ser utilizadas con fines espurios.

- El malware. Software malicioso que puede robar información, destruirla, manipularla, etc.

- La vulneración de la propiedad intelectual y/o industrial. Robo de contenido para uso personal o comercial sin consentimiento.

- El acceso a contenidos inapropiados o a información confidencial. Acceso que puede originar una posterior usurpación de la identidad, por ejemplo.

Por otro lado, en este punto cabe señalar un peligro al que te puedes ver expuesto en una conexión wifi externa no segura: los sniffers. Se trata de sistemas que “esnifan” datos de los usuarios.

¡Suscríbete hoy mismo a la newsletter semanal de SMOWL!

Descubre las últimas tendencias en eLearning, tecnología e innovación, junto con expertos en evaluación y gestión del talento. Mantente informado sobre las novedades del sector y obtén la información que necesitas.

Simplemente completa el formulario y mantente al tanto de todo lo relevante en nuestro campo.

Posibles puertas de entrada de amenazas

De modo que, en relación a estas amenazas, las puertas de entrada pueden ser las 3 siguientes:

- Elementos fortuitos externos a los sistemas. Puede ser el caso de una inundación, un incendio, un terremoto o cualquier acontecimiento aleatorio que pueda afectar a los sistemas informáticos.

- La lógica de los sistemas. No contar con las medidas de protección de la información y la privacidad que requieren los documentos, los intercambios y las personas.

- El factor humano. Puede ser voluntario con ánimo de acceder o extraer información sin autorización, por ejemplo, o involuntario en el caso de una manipulación accidental que puede borrar archivos, destruir copias de seguridad o también clicar en un enlace externo que instale un programa malicioso en el servidor.

7 medidas de seguridad en las TIC

Las medidas de seguridad en las TIC deben implementarse tanto en la intranet de una empresa, como en la información en la nube y en los propios dispositivos que utilicen las personas.

Controlar el acceso a la información

El control de acceso debe ser capaz de identificar a las personas que utilizan los sistemas informáticos, así como de agruparlas en perfiles que cuenten con una discriminación por perfiles con permisos específicos.

Por otro lado, puedes bloquear el acceso a ciertas páginas o entornos webs que pueden poner en jaque la seguridad de tu información.

Proporcionar integridad

Debes procurar que la información sea justa, honesta, veraz, original, auténtica y responsable para asegurar la integridad de la misma y de tu proyecto.

Asegurar la confidencialidad

Debes proporcionar contextos seguros que respeten el Reglamento General de Protección de Datos (RGPD) en el marco de evaluaciones, trabajos en equipo en remoto, aulas virtuales, foros o cualquier contexto de actividad a distancia.

Mantener la disponibilidad

La información y los sistemas deben ser accesibles y encontrarse disponibles para ser solicitados cuando se requiera y puedan ser recuperados en caso de borrado o bloqueo.

Instalar herramientas de seguridad

Es conveniente contar con herramientas de seguridad fiables y contrastadas como el antivirus.

Además, es esencial que el resto de softwares, navegadores y otros sistemas se encuentren convenientemente actualizados y sean originales.

Permitir la trazabilidad de los datos

La trazabilidad es una necesidad legal que proporciona un método sencillo pero eficaz de mantener el control sobre el tratamiento de los datos.

En el mismo orden de cosas, permite detectar errores rápidamente para poder aplicar la solución correcta en corto plazo.

Fomentar buenas prácticas de uso

La información suele ser una de las mejores medidas preventivas contra las amenazas en las TIC. Verifica que todo interviniente conozca las buenas prácticas en el uso de los sistemas y plataformas informáticas para minimizar los errores humanos.

De igual modo, resulta de suma importancia formar a las personas en el uso de las herramientas tecnológicas e impulsar el desarrollo de las aptitudes y habilidades necesarias para utilizarlas.

Aún es más, contar con herramientas profesionales que te ayuden a garantizar la seguridad en las TIC de tu proyecto, fomenta la confianza digital y la integridad de los datos mejorando tu imagen frente a tus usuarios y protegiendo la continuidad de tu proyecto.

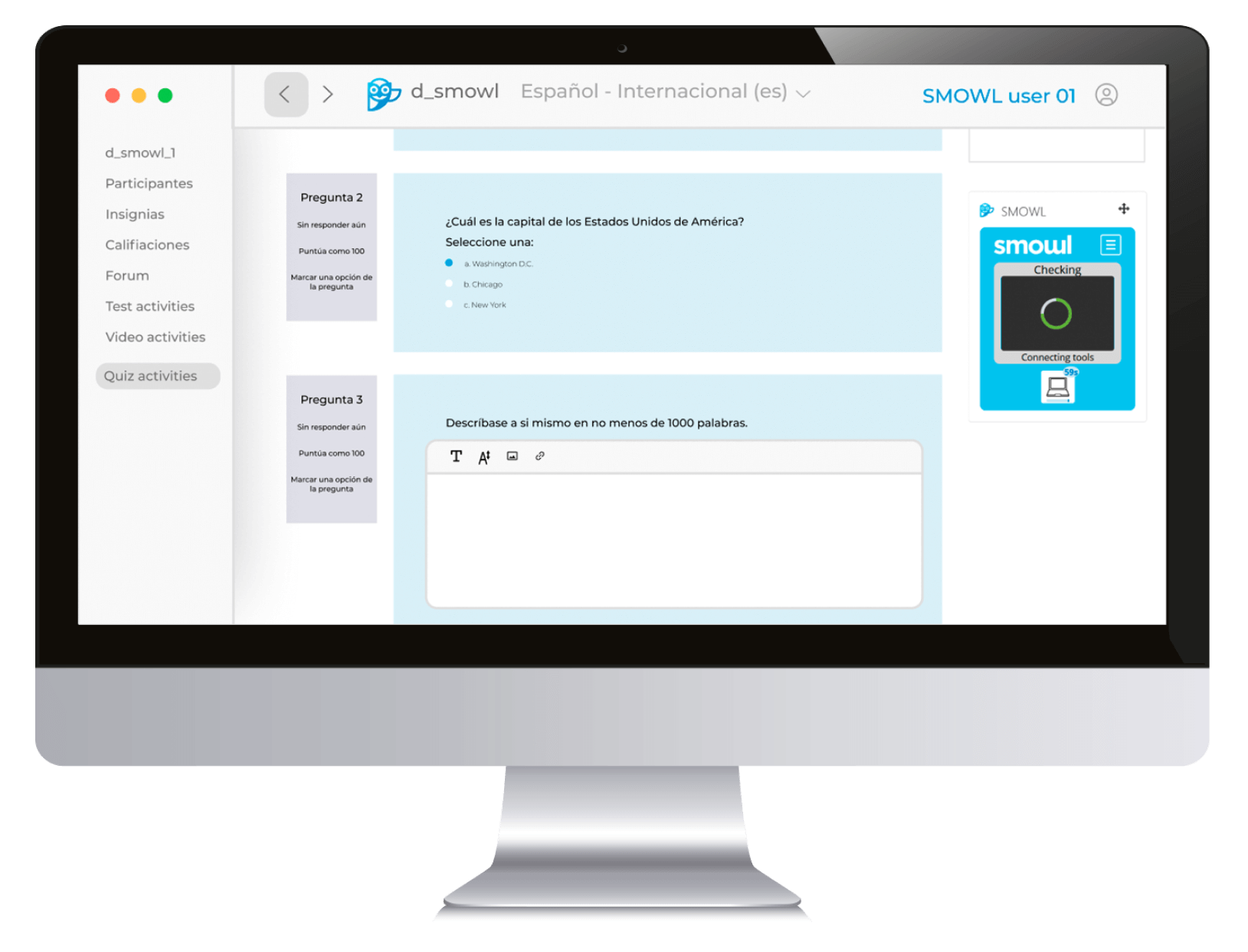

Conscientes de la trascendencia de la seguridad en las TIC hemos desarrollado una serie de productos de proctoring indicados para garantizar la seguridad y privacidad en tus formaciones, capacitaciones, encuestas, evaluaciones o en cualquier otro tipo de intercambio que realices de forma remota con tus equipos.

Igualmente, puedes disfrutar de nuestros informes personalizados para que puedas sacarle el mayor rendimiento a tus estrategias en remoto. Solicita una demo gratuita en la que te compartiremos soluciones que quizás desconozcas y que te pueden ser de ayuda.

Descargar ahora

8 curiosidades

acerca

del proctoring

Descubre en este libro todo lo que necesitas sobre la supervisión en línea para saber cómo elegir el mejor software.

Rellena el formulario y descarga ahora la guía.

Y suscríbete a la newsletter semanal de SMOWL para obtener ofertas y promociones exclusivas.

Descubrirás todas las tendencias en eLearning, tecnología, innovación y proctoring de la mano de los expertos en evaluación y gestión del talento.